Разработчики браузера Firefox провели успешные испытания протокола шифрованных запросов DNS-over-HTTPS. Запуск функции в браузере в перспективе означает возможность обхода любых блокировок, включая применяемую Роскомнадзором фильтрацию DPI.

Любые блокировки бессильны

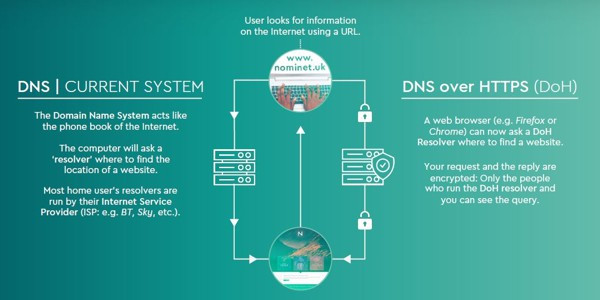

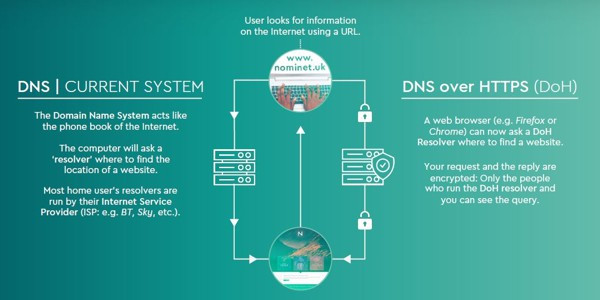

Разработчики из Mozilla Corporation (дочерняя компания Mozilla Foundation), занимающейся созданием и продвижением браузеров Firefox и Thunderbird, сообщили об успешном испытании нового экспериментального протокола шифрования «DNS поверх HTTPS» (DNS-over-HTTPS, DoH). Он обеспечивает получение информации о домене (DNS) через криптографически защищенный протокол HTTPS.

В Mozilla также приняли решение о включении протокола DoH в Firefox по умолчанию в одну из следующих версий браузера, сообщили разработчики в своем блоге. Пока что функция будет доступна только пользователям браузера на территории США, о ее запуске в других странах информации пока нет.

Использование протокола DoH на практике означает возможность обхода любых блокировок запрещенных сайтов по DNS с помощью браузера Firefox, поскольку все DNS-запросы будут передаваться в зашифрованном виде, а блокировки по IP-адресу будут преодолеваться изменением IP заблокированного адреса.

Шифрование по протоколу DNS-over-HTTPS в перспективе также может оставить не у дел методику глубокой проверки и управления сетевым трафиком Deep Packet Inspection (DPI), взятую на вооружение Роскомнадзором, поскольку фильтрация пакетов зашифрованного https-трафика со множества IP-адресов потеряет смысл.

В ближайших планах Mozilla – запуск DoH в Firefox по умолчанию «для небольшого процента пользователей» в США, начиная с сентября 2019 г. На следующем этапе разработчики планируют отслеживать возможные проблемы, и только после их устранения будут подключать более широкую аудиторию: «Если все пойдет хорошо, мы сообщим вам, когда будем готовы к 100-процентному развертыванию».

Как это работает

Для блокировки сайтов провайдерам или регуляторам требуется знать доменное имя (URL), получаемое через DNS-запрос, и IP-адрес блокируемого ресурса. В случае, если DNS-запрос скрыт шифрованием – например, с помощью протокола DNS-over-HTTPS, провайдер не сможет блокировать конкретный ресурс из-за скрытого от него URL.

Другой вид блокировки – по IP-адресу – регулярно практикуется провайдерами и регуляторами. В частности, Роскомнадзор блокировал и затем был вынужден разблокировать миллионы IP-адресов облачной площадки Amazon Web Services в рамках борьбы с мессенджером Telegram.

В случае, если заблокированный ресурс предоставит один IP-адрес для открытого DNS-запроса и другой для DNS-запроса с шифрованием по протоколу DNS-over-HTTPS, блокировки также станут бессильны. Техническими партнерами в этом могут выступать современные CDN-провайдеры (Content Delivery Network – сеть доставки контента), такие как, например, Cloudflare.

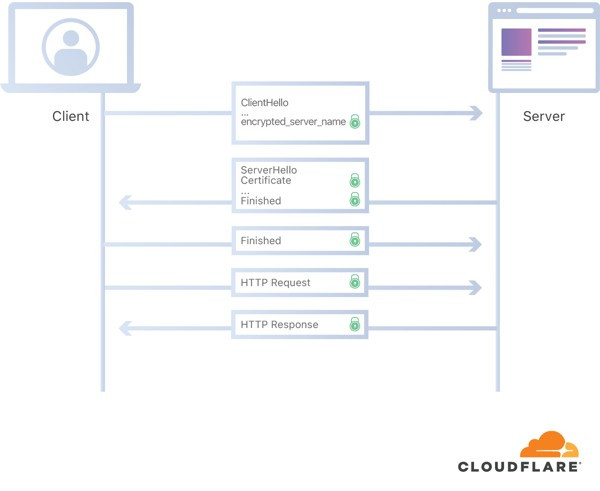

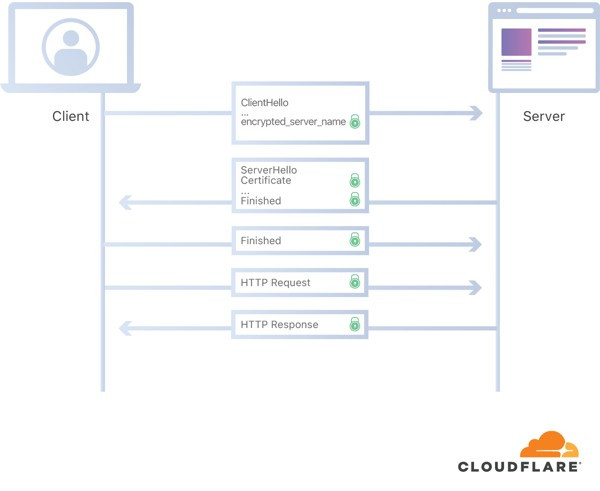

Незашифрованный URL также может быть перехвачен через поле запроса SNI (Server Name Indication) – специального расширения протокола TLS, в котором есть возможность сообщить имя хоста в процессе «рукопожатия» для открытия криптографически защищенной SSL-сессии. Для этих целей разработан и уже внедрен в Firefox стандарт зашифрованной передачи имени хоста – Encrypted SNI (ESNI), где клиентская система получает публичный ключ сервера из DNS и производит шифрование всех данных еще до начала TLS-сессии. CDN-провайдер Cloudflare, который также поддерживает эту технологию, представил ее подробное описание в своем блоге.

Перспективы DoH в Firefox

Mozilla начала работать над протоколом DNS-over-HTTPS в 2017 г. С июня 2018 г. компания проводит эксперименты в Firefox для обеспечения достаточно высокой производительности браузера со включенным DoH.

Несмотря на планы включения в Firefox протокола DNS-over-HTTPS по умолчанию, разработчики браузера намерены продвигать новую функцию осторожно, с учетом всех существующих нюансов. В частности, протокол DoH будет автоматически отключен в случае, если пользователь выбрал в настройках браузера функцию родительского контроля.

В Mozilla пояснили, что работают с провайдерами функций родительского контроля, включая интернет-провайдеров, для добавления в их списки встроенной в Firefox системы родительского контроля – так называемого канареечного домена. Если Firefox определит, что канареечный домен заблокирован, то есть, включен родительский контроль, браузер автоматически отключит DoH.

На начальном этапе планируется развертывание DoH в резервном режиме: если поиск по доменному имени с использованием DoH не удался, Firefox откатится и вернется к настройкам операционной системы для определения DNS по умолчанию.

Точно так же Firefox отключит протокол DoH в случае, если обнаружит настройки корпоративных политик, запрещающих такие настройки.

источник

Любые блокировки бессильны

Разработчики из Mozilla Corporation (дочерняя компания Mozilla Foundation), занимающейся созданием и продвижением браузеров Firefox и Thunderbird, сообщили об успешном испытании нового экспериментального протокола шифрования «DNS поверх HTTPS» (DNS-over-HTTPS, DoH). Он обеспечивает получение информации о домене (DNS) через криптографически защищенный протокол HTTPS.

В Mozilla также приняли решение о включении протокола DoH в Firefox по умолчанию в одну из следующих версий браузера, сообщили разработчики в своем блоге. Пока что функция будет доступна только пользователям браузера на территории США, о ее запуске в других странах информации пока нет.

Использование протокола DoH на практике означает возможность обхода любых блокировок запрещенных сайтов по DNS с помощью браузера Firefox, поскольку все DNS-запросы будут передаваться в зашифрованном виде, а блокировки по IP-адресу будут преодолеваться изменением IP заблокированного адреса.

Шифрование по протоколу DNS-over-HTTPS в перспективе также может оставить не у дел методику глубокой проверки и управления сетевым трафиком Deep Packet Inspection (DPI), взятую на вооружение Роскомнадзором, поскольку фильтрация пакетов зашифрованного https-трафика со множества IP-адресов потеряет смысл.

В ближайших планах Mozilla – запуск DoH в Firefox по умолчанию «для небольшого процента пользователей» в США, начиная с сентября 2019 г. На следующем этапе разработчики планируют отслеживать возможные проблемы, и только после их устранения будут подключать более широкую аудиторию: «Если все пойдет хорошо, мы сообщим вам, когда будем готовы к 100-процентному развертыванию».

Как это работает

Для блокировки сайтов провайдерам или регуляторам требуется знать доменное имя (URL), получаемое через DNS-запрос, и IP-адрес блокируемого ресурса. В случае, если DNS-запрос скрыт шифрованием – например, с помощью протокола DNS-over-HTTPS, провайдер не сможет блокировать конкретный ресурс из-за скрытого от него URL.

Другой вид блокировки – по IP-адресу – регулярно практикуется провайдерами и регуляторами. В частности, Роскомнадзор блокировал и затем был вынужден разблокировать миллионы IP-адресов облачной площадки Amazon Web Services в рамках борьбы с мессенджером Telegram.

В случае, если заблокированный ресурс предоставит один IP-адрес для открытого DNS-запроса и другой для DNS-запроса с шифрованием по протоколу DNS-over-HTTPS, блокировки также станут бессильны. Техническими партнерами в этом могут выступать современные CDN-провайдеры (Content Delivery Network – сеть доставки контента), такие как, например, Cloudflare.

Незашифрованный URL также может быть перехвачен через поле запроса SNI (Server Name Indication) – специального расширения протокола TLS, в котором есть возможность сообщить имя хоста в процессе «рукопожатия» для открытия криптографически защищенной SSL-сессии. Для этих целей разработан и уже внедрен в Firefox стандарт зашифрованной передачи имени хоста – Encrypted SNI (ESNI), где клиентская система получает публичный ключ сервера из DNS и производит шифрование всех данных еще до начала TLS-сессии. CDN-провайдер Cloudflare, который также поддерживает эту технологию, представил ее подробное описание в своем блоге.

Перспективы DoH в Firefox

Mozilla начала работать над протоколом DNS-over-HTTPS в 2017 г. С июня 2018 г. компания проводит эксперименты в Firefox для обеспечения достаточно высокой производительности браузера со включенным DoH.

Несмотря на планы включения в Firefox протокола DNS-over-HTTPS по умолчанию, разработчики браузера намерены продвигать новую функцию осторожно, с учетом всех существующих нюансов. В частности, протокол DoH будет автоматически отключен в случае, если пользователь выбрал в настройках браузера функцию родительского контроля.

В Mozilla пояснили, что работают с провайдерами функций родительского контроля, включая интернет-провайдеров, для добавления в их списки встроенной в Firefox системы родительского контроля – так называемого канареечного домена. Если Firefox определит, что канареечный домен заблокирован, то есть, включен родительский контроль, браузер автоматически отключит DoH.

На начальном этапе планируется развертывание DoH в резервном режиме: если поиск по доменному имени с использованием DoH не удался, Firefox откатится и вернется к настройкам операционной системы для определения DNS по умолчанию.

Точно так же Firefox отключит протокол DoH в случае, если обнаружит настройки корпоративных политик, запрещающих такие настройки.

источник